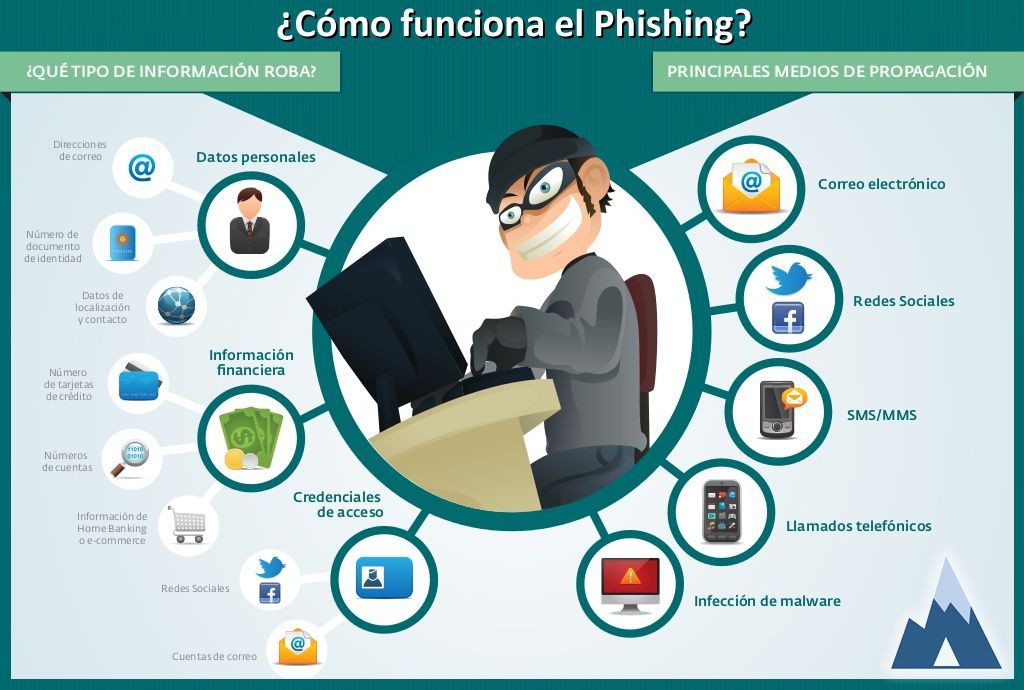

Los intentos de PHISHING son una práctica cada vez más extendida por los hackers para robar la información privada de nuestros ordenadores y todo lo que ello supone.

Si buscamos en Wikipedia, leeremos que Phishing es un término informático que distingue a un conjunto de técnicas que persiguen el engaño a una víctima ganándose su confianza haciéndose pasar por una persona, empresa o servicio de confianza, para manipularla y hacer que realice acciones que no debería realizar.

Si buscamos en Wikipedia, leeremos que Phishing es un término informático que distingue a un conjunto de técnicas que persiguen el engaño a una víctima ganándose su confianza haciéndose pasar por una persona, empresa o servicio de confianza, para manipularla y hacer que realice acciones que no debería realizar.

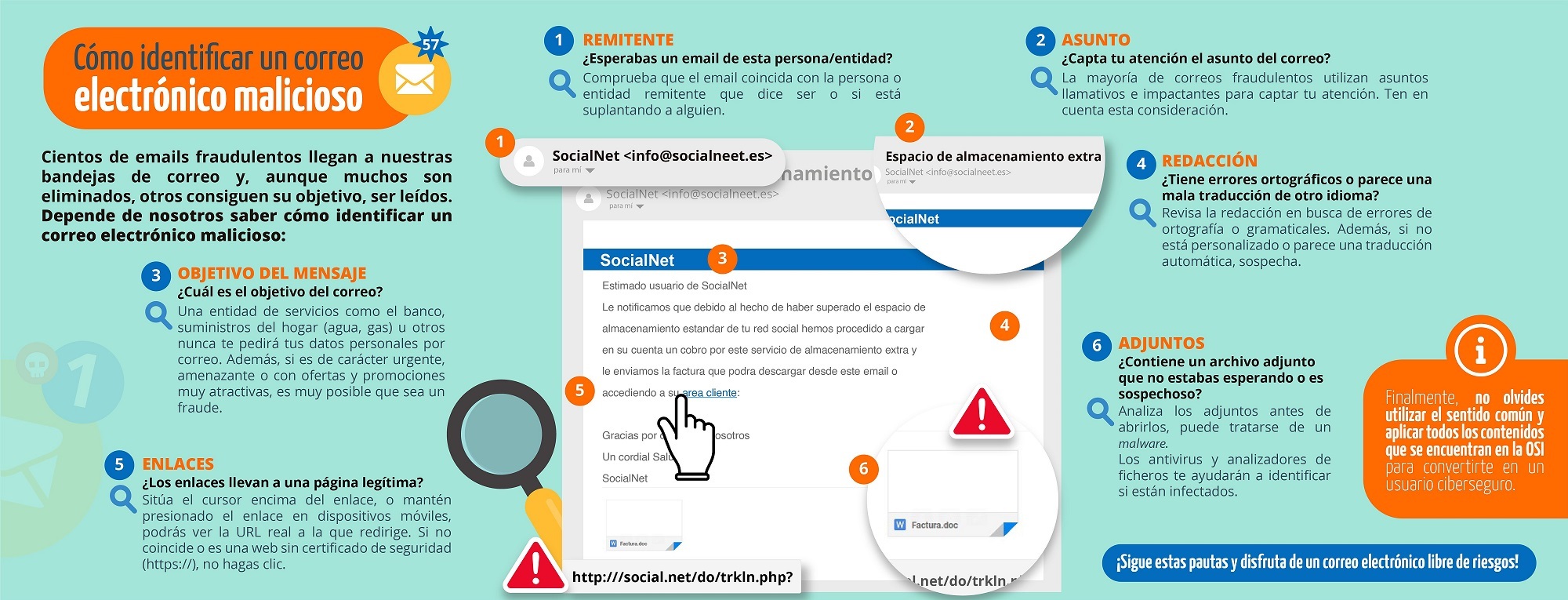

El PHISHING consiste pues en un intento de suplantación de identidad de una empresa. Normalmente te llegará un correo electrónico con algún archivo o posible enlace malicioso. La característica principal es que el correo te incita a descargar o a pinchar en el enlace. El correo suele tener la misma apariencia o muy similar a otros correos enviados por dicha empresa.

Es importante comprobar la dirección de la página a la que nos ha llevado el enlace en la barra de direcciones del navegador y cerciorarse que sea la verdadera.

Las páginas web al entrar a su web muestran https en la barra de direcciones en vez de http. La s del https marca que hay un protocolo de seguridad en la página y que es una web segura. Este dato es muy importante mirarlo si creemos ser víctimas de phishing.

Recomendaciones:

- Comprueba la dirección de correo electrónico desde el cual te han enviado la comunicación. Si no conoces la dirección, o incluye varios caracteres sospechosos, no abras el correo. Las empresas siempre envían correos electrónicos desde cuentas corporativas acabadas en @empresa.com, recuerda comprobar siempre el dominio.

- Las empresas no deberían enviar nunca documentos en un archivo.zip con contraseña. No te descargues el archivo si es así. Si has recibido un correo electrónico con un adjunto y tienes cualquier duda, no lo abras. Es lo más sensato.

- Desconfía de los mensajes breves que no están personalizados y con caracteres o fuentes de texto diferentes.

- Si detectas que va en copia una dirección de correo electrónico que no conoces o con caracteres extraños, presta atención y no abras el correo.

- El correo fraudulento tratará de forzar al usuario a tomar una decisión de forma casi inmediata advirtiendo de consecuencias negativas como por ejemplo la denegación de acceso al servicio correspondiente o el pago de una multa económica.

- Los mensajes suplantadores utilizan todo tipo de argumentos ingeniosos relacionados con la seguridad de la entidad o el adelanto de algún trámite administrativo para justificar la necesidad de facilitar sus datos personales. Entre las excusas frecuentes nos encontramos con:

-

- Problemas de carácter técnico.

- Recientes detecciones de fraude y urgente incremento del nivel de seguridad.

- Nuevas recomendaciones de seguridad para prevención del fraude.

- Cambios en la política de seguridad de la entidad.

- Promoción de nuevos productos.

- Premios, regalos o ingresos económicos inesperados.

- Accesos o usos anómalos a tu cuenta.

- Inminente desactivación del servicio.

- Falsas ofertas de empleo.

Aunque los timadores perfeccionan sus  técnicas continuamente, los mensajes fraudulentos generalmente se generan a través de herramientas automáticas que integran funcionalidades de traducción y diccionarios de sinónimos por lo que suelen presentar faltas ortográficas y errores gramaticales.

técnicas continuamente, los mensajes fraudulentos generalmente se generan a través de herramientas automáticas que integran funcionalidades de traducción y diccionarios de sinónimos por lo que suelen presentar faltas ortográficas y errores gramaticales.

¿Qué servicios son los más utilizados por los ciberdelincuentes para suplantar la identidad?

- Bancos y otras entidades financiera

- Pasarelas de pago online (Paypal, Mastercard, Visa, …)

- Redes sociales (Facebook, Twitter, Tuenti, Instagram, LinkedIn, …)

- Páginas de compraventa y subastas (Amazon, eBay, etc.)

- Juegos online

- Soporte técnico y de ayuda (helpdesk) de empresas y servicios (Outlook, Yahoo!, Apple, Gmail, etc.)

- Servicios de almacenamiento en la nube (Google Drive, Dropbox, etc.)

- Phishing a servicios o empresas públicas (Agencia Tributaria, Policía Nacional, Correos y Telégrafos, …)

- Phishing a servicios de mensajería (ups DHL, Seur, …)

¿Dónde encontrar protección, información y poder denunciar en caso necesario?

Oficina de Seguridad del Internauta

Noticias, artículos:

- Oficina de seguridad del Internauta

- «Phishing: estas son las marcas más utilizadas en estos ataques

- Cuidado con esta falsa app de Correos, es una estafa

- Los cibercriminales suplantan al Ministerio de Sanidad para robar datos a los usuarios de Whatsapp

- Noticias de ‘phishing’ en Antena 3

- Noticias de ‘phishing’ en eldiario.es

Vídeos: